アプリの解析や、悪意あるツールによるハッキングなど、あらゆる脅威からあなたのアプリを守る、

DxShieldのAndroid版です。

DxShieldとは

スマートフォン向けアプリの統合セキュリティサービスです。

暗号化、ハッキング・チート・リセマラ対策etc… DxShieldでアプリをすべての脅威から守ります。

機能一覧

DxShield for iOSは、以下の機能より構成されています。

主な機能の詳細

DxShieldの必須セキュリティ機能です。

アプリに対して必ず適用される機能であり、OFFにすることは出来ません。

コア機能

暗号化(MultiDex対応)

原本のclasses.dexファイルを変換・暗号化します。

これらはモバイルアプリケーションが実行される際に必要な部分のみを復号し、

動的にロードされて原本コードと同様に実行されます。

偽造・改ざん防止

原本のパッケージの完全性を検証するために、DxShield特有の技術を使用しています。

アプリの公開後にAPKファイルの構造が変更されると、

暗号化されたclasses.dexファイルの復号ができなくなり実行ができないようになっています。

メモリ攻撃検知

モバイルアプリが実行された時、メモリに操作するあらゆるハッキングツールに対して

パターン情報のアップデートなしで全てを遮断します。

アンチデバッグ

モバイルアプリが実行された際に、その環境でハッキングが行われる可能性があると判断された場合、

特別な処理を行ってデバッガがアプリのプロセスに対してアタッチされることを防止します。

APIフック検知

DxShieldでは、JavaのAPIフック・NDKのAPIフックの全てを検知することが可能です。

また、主要なAPIに対してDxShield自体がAPIフックをかけることにより、

他の悪意あるプロセスからのフックを防止します。

ライブラリ整合性検証

アプリ実行時に利用するsoファイルをリアルタイムで監視し、もしsoファイルが書き換えられた場合は

即座にアプリを遮断します。

ハイレベルセキュリティ機能

より高度な解析防止機能を提供します。

ビルド時のオプション選択により、ON/OFFが決定できます。

dexファイル難読化比率

DxShieldでは、原本のclasses.dexファイルの暗号化比率が調整可能です。

APKファイルごとに「セキュリティ強度」と「実行速度」を最適な比率で調整することが可能です。

コード難読化

バイナリ暗号化適用前に、APKファイルをデコンパイルしclasses.dexファイル内の

- リソースID

- 文字列

- メソッドコール

の難読化を実行します。

これらは暗号化されたのち、必要なタイミングで復号されるため、

実行中のメモリダンプを行っても原本のソースが漏洩することはありません。

soファイルアンチデコンパイル

APKファイルに含まれているsoファイルに対してアンチデコンパイル処理を施します。

これにより、ファイルに含まれるメソッドなどが復元されなくなります。

リアルタイム制御可能機能

リアルタイムに変更可能なポリシーです。

ビルド後、自由なタイミングで管理コンソールからON/OFFの変更が出来ます。

ハッキングツール、潜在的危険アプリ、マクロアプリ、ミラーリングアプリ検知

パターンによって、ハッキングツール、危険アプリケーション、マクロ、ミラーリングアプリを検知します。

これらのパターンは、DxShieldのエンジンアップデート時に随時更新されます。

Fake GPS検知

端末の位置情報を偽装する(Fake GPS)アプリケーションを検知することができます。

このパターンについても、エンジンアップデート時に随時更新されます。

バーチャルマシン検知

仮想マシンでの実行を検知することができます。

一部の仮想マシン(BlueStacks、NOX、MEmuなど)については個別に検知対象から除外することが可能です。

ルーティング検知

パターンによる検出と、システムの状態を検出し、

- ルート化環境

- ルート化された可能性のある環境

- ルートシェル環境

の3つを検出することができます。

USBデバッグ検知

USBデバッグが有効化された状態で、AndroidデバイスがPCに接続されたことを検知できます。

この機能により、ADBを利用したスクリプトの実行などを防止できます。

価格

※Android 国内1タイトルあたりの価格になります。

※グローバル展開するアプリの場合、

国内向け/国外向けそれぞれにライセンスが必要になります。

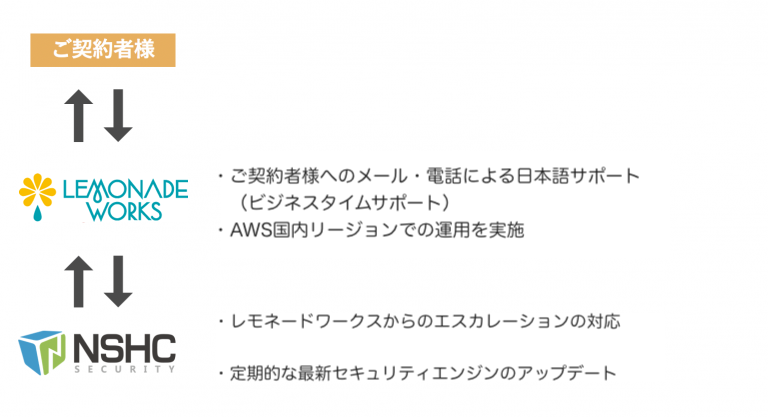

サポート

レモネードワークスが日本語サポートをご提供します。